Geschrieben am 21.09.2023 von:

Phishing-Angriffe haben eine neue Dimension erreicht und gehen mittlerweile über die klassische E-Mail-Methode hinaus. Konkret lässt sich seit Beginn des Jahres im Kontext von Microsoft Teams ein signifikanter Anstieg von Phishing-Angriffen beobachten.

Auch wenn sich E-Mail-basierte Phishing-Angriffe bereits als sehr erfolgreich erwiesen haben, betrachten Cyberangreifer*innen nun auch die weit verbreiteten Kollaborationsplattformen wie Microsoft Teams, die im Jahr 2022 die Marke von 270 Millionen monatlich aktiven Nutzer*innen überschritten haben, als eine weitere erhebliche Chance, Mitarbeiter*innen ins Visier zu nehmen. Denn je beliebter ein Dienst wird, desto mehr lohnen sich dort Phishing-Aktivitäten für Angreifer*innen. Insbesondere, wenn es einfach ist, ein Profil zu bearbeiten und die Person zu werden, die man sein möchte.

Phisher nutzen hierbei meist die Standardkonfiguration von Microsoft Teams, die es externen Nutzer*innen ermöglicht, mit Mitarbeitenden innerhalb einer Organisation in Kontakt zu treten. Dies öffnet eine Tür für einen raffinierten Social-Engineering-Ansatz, da bisher nur wenige Nutzer*innen von dieser Angriffsmethode gehört haben und in der Regel auch nicht wissen, wie man sicherstellen kann, dass der Name und das Foto in einer Teams-Konversation echt sind.

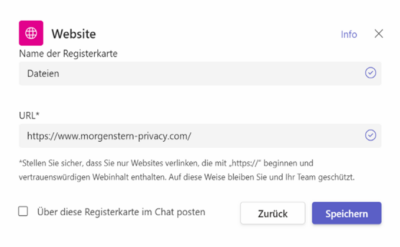

Für noch ernsthaftere Aktivitäten kommen die zusätzlichen Funktionen der in Teams integrierten Kollaborations-Apps ins Spiel, zum Beispiel die Möglichkeit, eine ausgewählte Webseite als Registerkarte oben in einem Teams-Kanal oder Chat anzuheften. Angreifer*innen können diese Möglichkeit ausnutzen, indem sie den Namen des Tabs manipulieren, ihn in den Namen eines vorhandenen Tabs ändern und ihn anschließend neu positionieren, um Nutzer*innen u.a. auf eine gefälschte Webseite zu leiten und ihre Anmeldeinformationen zu stehlen.

Um diese Vorgehensweise zu demonstrieren, haben wir unsere eigene Webseite verwendet. Hier sieht man, wie man eine beliebige Webseite als Tab mit der Bezeichnung „Dateien“ einbinden kann:

Obwohl Microsoft die Bedrohung bestätigt hat, sieht der US-Konzern derzeit keinen dringenden Handlungsbedarf. Dies bedeutet, dass es an den Organisationen selbst liegt, proaktive Maßnahmen zu ergreifen.

Unsere Empfehlung lautet daher:

- Es ist sorgfältig zu überprüfen, ob die Kommunikation mit externen Organisationen über Teams Chats wirklich notwendig ist. Wenn nicht, sollte diese Möglichkeit administrativ deaktiviert werden.

- Für den Fall, dass die Kommunikation mit Teams außerhalb der Organisation für deine Geschäftsabläufe unerlässlich ist, ist es empfehlenswert, nur die Domains deiner Geschäftspartner*innen per Whitelist freizuschalten. So verhinderst du zumindest weitgehend unerwünschte Gäste.

- In selteneren Fällen schaffen es Angreifer auch Accounts deiner eigenen Nutzer*innen zu übernehmen, um anschließend Phishing-Angriffe innerhalb deiner Organisation durchzuführen. Um dies zu verhindern, helfen keine technischen Maßnahmen, stattdessen solltest du in gezielte Schulungs- und Sensibilisierungsmaßnahmen für deine Mitarbeiter*innen investieren, um sie bezüglich solcher Angriffsmethoden auf dem Laufenden zu halten.

Gerne unterstützen wir dich dabei, angemessene Schutzmaßnahmen technischer oder organisatorischer Art für deine Organisation umzusetzen, um gemeinsam mit dir eine sichere digitale Umgebung zu schaffen.

Es gibt noch viel zu entdecken und zu lernen! In den kommenden Beiträgen werden wir weitere Angriffsszenarien unter die Lupe nehmen und bewährte Sicherheitsmaßnahmen vorstellen.