Informationssicherheitsbeauftragte*r

Die Informationssicherheitsbeauftragten von MORGENSTERN unterstützen dich und deine Organisation bei diesen Prozessen und orientieren sich dabei an deinen Organisationszielen. Darüber hinaus betrachten wir immer dein gesamtes Unternehmen, um ein ganzheitliches Schutzkonzept zu ermöglichen. Angefangen mit der Einhaltung von Compliance-Vorgaben und Standards bis hin zur Schulung deiner Mitarbeitenden. Dadurch vermitteln wir deinen Partnern und Kunden Vertrauen in einen angemessenen Umgang mit den dir anvertrauten und schützenswerten Informationen.

Um was geht es?

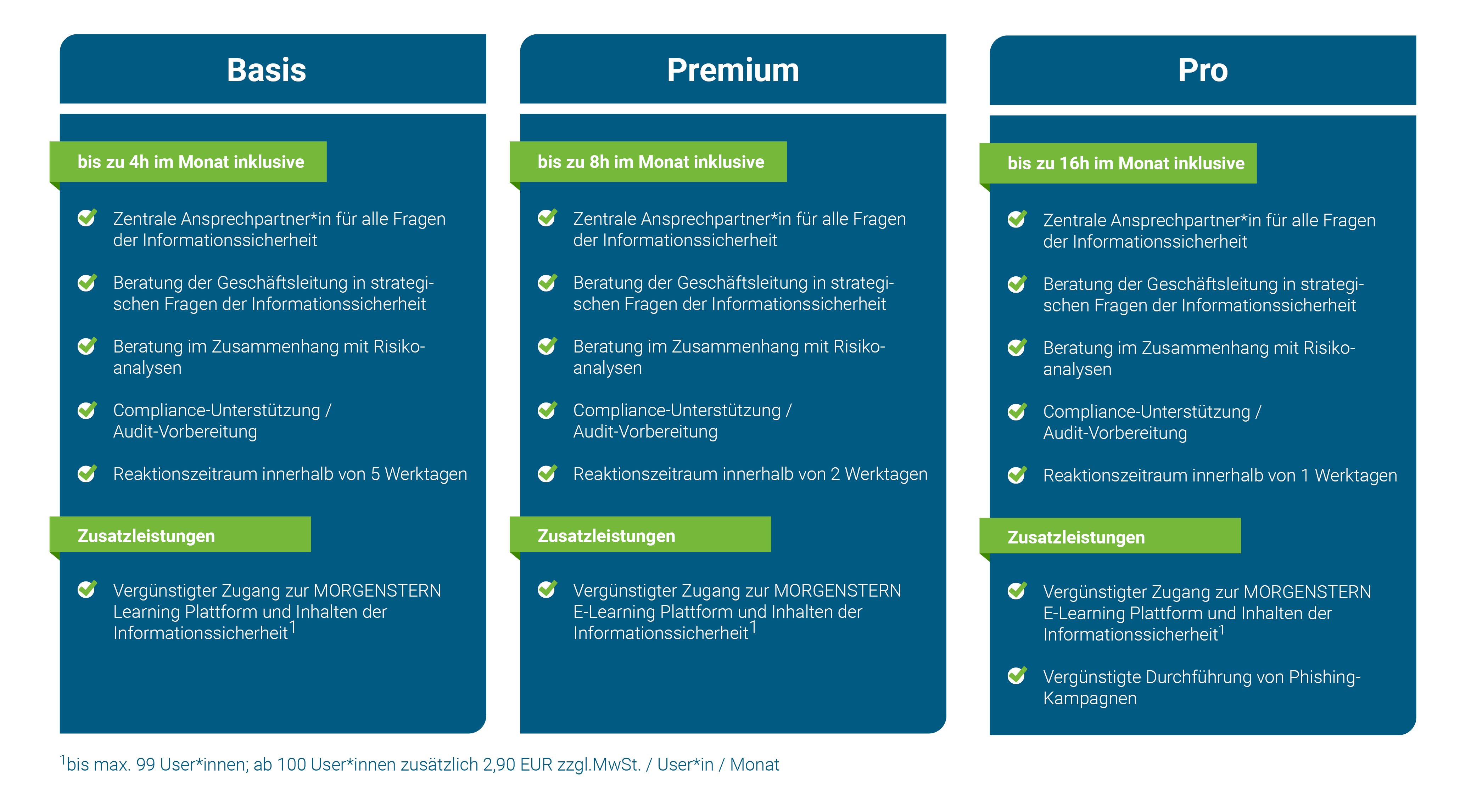

Unser Angebot

Hilfreiche Tipps & Tricks

Kunden-FAQ

Passende Seminare